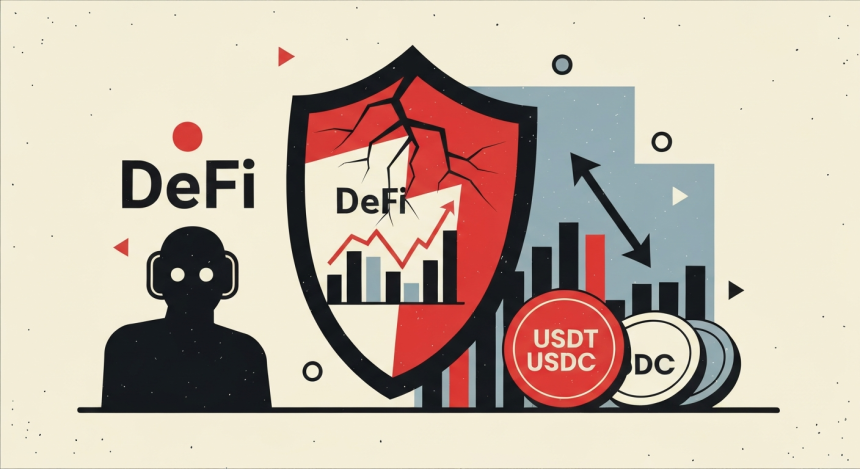

올해 1분기 크립토 보안 사고가 4억5000만달러를 넘어서며 시장의 경계심을 키우고 있다. 그런데 더 큰 문제는 해커들의 표적이 스마트 컨트랙트가 아니라 개발자와 이용자 같은 ‘사람’으로 옮겨갔다는 점이다.

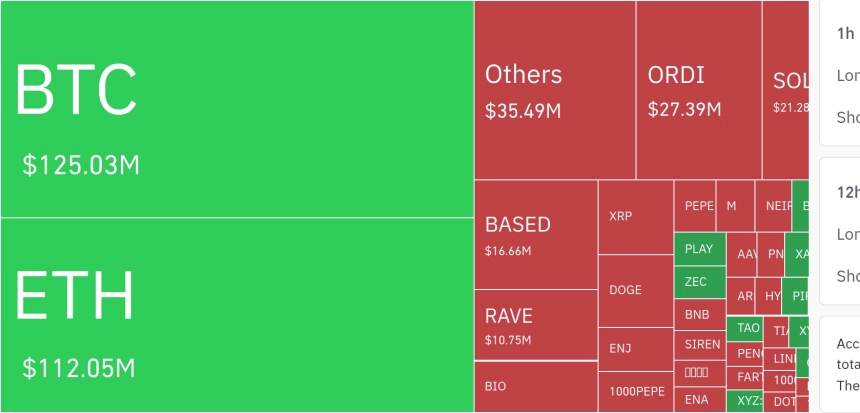

15일(현지시간) 디파이라마(DefiLlama)와 해켄(Hacken) 자료에 따르면 2026년 1분기 암호화폐 업계에서는 145건의 사고로 총 4억5000만달러가 빠져나갔다. 스마트 컨트랙트 취약점으로 인한 손실은 전년 동기 대비 89% 줄었지만, 피싱과 사회공학 공격이 3억600만달러를 차지하며 전체 피해의 대부분을 쓸어갔다.

가장 충격적인 사례는 드리프트 프로토콜(Drift Protocol) 해킹이다.

지난해 4월 1일 벌어진 이 사건으로 2억8500만달러가 유출됐고, TRM 랩스는 북한 연계 해커 조직으로 지목되는 UNC4736의 장기 침투 작업이었다고 설명했다. 공격자들은 6개월 동안 프로젝트 기여자들을 노렸고, 악성 코드 저장소와 위장된 지갑 앱까지 동원해 접근 권한을 빼앗았다. 결국 문제는 코드가 아니라 사람의 신뢰를 무너뜨리는 방식이었다.

실제 1분기에는 감사(audit)를 이미 여러 차례 통과한 프로토콜도 무너졌다. 한 프로젝트는 18번의 감사를 거쳤지만 공격을 막지 못했다. 코웁스왑(CoW Swap)은 DNS 하이재킹을 당했고, 하이퍼브리지(Hyperbridge)는 위조된 크로스체인 증명으로 약 23만7000달러를 잃었다. 제리온(Zerion)도 북한 연계 사회공학 공격으로 10만달러 피해를 봤다.

이번 흐름은 크립토 보안의 질문을 바꿔놓고 있다. 이제는 ‘코드가 안전한가’보다 ‘접근 권한을 가진 모든 사람이 이미 표적이 됐는가’를 따져야 하는 국면이다. 감사 강화만으로는 막기 어려운 공격이 늘어난 만큼, 업계 전반의 보안 대응도 기술에서 사람 중심으로 무게중심이 이동하고 있다.

🔎 시장 해석

2026년 1분기 크립토 해킹 피해액은 4억5000만달러로 집계됐으며, 공격 양상이 코드 취약점에서 사람을 노린 사회공학 중심으로 이동했다.

스마트 컨트랙트 보안은 개선됐지만, 인간의 신뢰와 권한을 노린 공격이 새로운 리스크로 부상하고 있다.

💡 전략 포인트

단순 코드 감사만으로는 한계가 있어, 접근권한 관리와 내부 보안 교육이 핵심 전략으로 떠오른다.

개발자 및 운영자 계정 보호(피싱 방지, MFA 등)가 필수 요소로 자리잡고 있다.

프로토콜은 기술 보안 + 인적 보안 통합 대응 체계를 구축해야 한다.

📘 용어정리

사회공학 공격: 사람을 속여 인증 정보나 접근 권한을 탈취하는 해킹 기법

DNS 하이재킹: 도메인 주소를 조작해 가짜 사이트로 유도하는 공격

크로스체인 증명: 서로 다른 블록체인 간 자산 이동을 인증하는 기술

피싱: 이메일·메시지 등을 통해 개인정보를 탈취하는 공격 방식

0

0

![[마켓분석]](https://f1.tokenpost.kr/2026/04/8ta4xjeu32_th_860x0.jpg)

![[Episode 12] IXO™2024 참여하고, 2억원 상당 에어드랍 받자!](https://f1.tokenpost.kr/2024/03/bk2tc5rpf6_th_860x0.png)

![[Episode 11] 코인이지(CoinEasy) 에어드랍](https://f1.tokenpost.kr/2024/02/g0nu4cmps6_th_860x0.png)

![[Episode 8] Alaya 커뮤니티 입장하고, $AGT 받자!](https://f1.tokenpost.kr/2023/10/0evqvn0brd_th_860x0.png)

![[Episode 6] 아트테크 하고, 에어드랍 받자!](https://f1.tokenpost.kr/2023/08/3b7hm5n6wf_th_860x0.webp)

![[토큰포스트] 기사 퀴즈 576회차](https://f1.tokenpost.kr/2026/04/nfirkenj0g_th_860x0.webp)

![[토큰포스트] 기사 퀴즈 575회차](https://f1.tokenpost.kr/2026/04/h9ytierask_th_860x0.webp)

![[토큰포스트] 기사 퀴즈 574회차](https://f1.tokenpost.kr/2026/04/6892191166_th_860x0.webp)

![[토큰포스트] 기사 퀴즈 573회차](https://f1.tokenpost.kr/2026/04/nzhw87lp87_th_860x0.png)

![[오늘의 주목코인] 바이오프로토콜, 거래대금 급증 속 변동성 확대…탐욕 지수 최상위 주목](https://f1.tokenpost.kr/2026/04/m142ejxokq_th_860x0.jpg)