수백 개 EVM 지갑 노린 자동화 공격…“저가 대량 탈취” 기승

수백 개의 이더리움 가상 머신(EVM) 호환 지갑이 정체불명의 공격자에게 동시다발적으로 털리는 사건이 발생했다. 각 지갑에서 탈취된 금액은 적었지만, 총 피해액은 10만 7,000달러(약 1억 5,475만 원)를 넘어서며 사이버 보안 업계에 경고등이 켜졌다.

사건은 저가 개인 지갑들을 무더기로 노린 광범위한 피싱 및 자동화 해킹 작전으로 보인다. 온체인 추적 전문가 잭엑스비티(ZachXBT)에 따르면, 금번 공격은 단일 체인이 아니라 복수의 EVM 체인에서 동시다발적으로 벌어졌으며, 각 지갑당 대체로 2,000달러(약 289만 원) 이하의 소액이 빠져나간 것으로 나타났다.

“자동화된 피싱 캠페인, 메타마스크 사칭 이메일 주의”

보안 기업 핵리스(Hackless)는 이번 공격이 자동화된 스크립트를 통해 이뤄졌으며, 사용자의 부주의를 유도한 피싱 메일이 핵심 매개였을 가능성이 높다고 분석했다. 보안 연구자 블라디미르 S는 공식 브랜드와 똑 닮은 가짜 메타마스크 이메일을 받은 사용자들이 이를 실제로 믿고 ‘스마트 계약 승인’을 수락하거나 악성 확장 프로그램을 설치했을 수 있다고 경고했다.

일부 소셜미디어에는 위조 이메일의 스크린샷이 공유되며 파장이 빠르게 확산됐다. 명확한 원인은 아직 밝혀지지 않았지만, 특정 이용자 보다는 낮은 잔액을 가진 지갑을 폭넓게 공략한 ‘광역 낚시(Wide-net)’ 방식이 특징이다.

회사 신뢰 흔든 트러스트 월렛 해킹과의 연관성?

이번 사건은 2025년 크리스마스에 발생한 트러스트 월렛 해킹과 유사한 양상을 보이며, 피싱과 브라우저 확장 프로그램이 반복적인 공격 벡터로 떠올랐다. 트러스트 월렛은 당시 약 2,596개 지갑에서 총 700만 달러(약 101억 2,200만 원)가 탈취됐으며, 사건은 ‘SHA1-Hulud’라는 이름의 공급망 공격으로 이어졌다. 핵심은 인기 코딩 라이브러리(npm)를 통해 유포된 악성 버전이었던 것으로, 개발자의 깃허브 접근 정보 유출이 원인이었다.

해당 사건에 대해 바이낸스 공동창업자 창펑 자오는 “내부자 접근 또는 지갑 소스코드에 대한 고도 이해가 있었을 것”이라며 조직적인 조작 가능성에 언급했다. 바이낸스는 트러스트 월렛의 소유 기업으로, 모바일 앱은 영향을 받지 않았다고 밝히고 피해 보상도 진행 중이다.

두 사건 간 직접 연결 고리는 아직 밝혀지지 않았지만, 악성 브라우저 확장 및 피싱 메일을 통한 사용자 승인 남용이라는 공통분모가 뚜렷하다.

올해 해킹 피해 줄었지만...위협은 여전

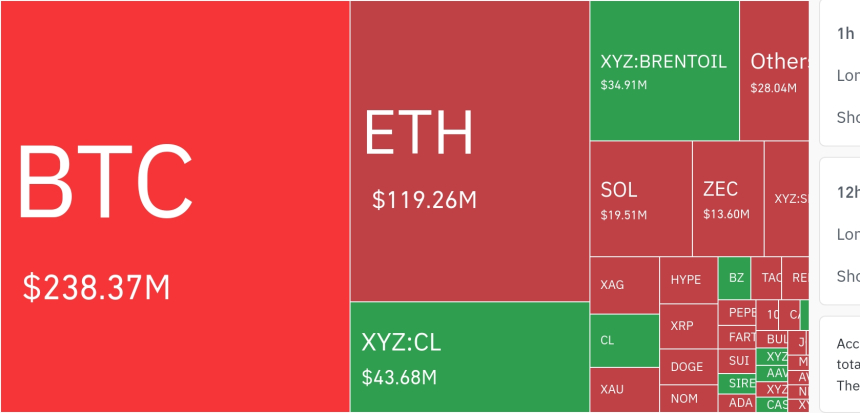

보안 분석기업 펙실드(PeckShield)에 따르면 2025년 12월 한 달간 전 세계 해킹 및 악성 공격 피해액은 약 7,600만 달러(약 1,099억 원)로, 전월 대비 60% 급감했다. 총 26건의 주요 해킹 사고가 있었고, 대부분의 손실은 소수 사건에 집중됐다.

그중 단일 사용자가 5,000만 달러(약 723억 원)를 잃은 ‘주소 포이즈닝’ 공격이 가장 큰 피해로 기록됐다. 이 공격은 이름이 유사한 지갑 주소로 적은 금액을 먼저 보내 사용자의 실수를 유도하는 방식이다.

또한 지난달에는 미국 검찰이 코인베이스 사용자 100여 명을 피싱과 사회공학 기반 기법으로 속여 약 1,600만 달러(약 231억 원)를 훔친 23세 브루클린 거주자 로널드 스펙터를 기소하기도 했다.

이번 EVM 지갑 탈취 사건 역시 금융 피해는 제한적이지만, 암호화폐 사용자의 보안 허점과 피싱 공격 타깃이 어떻게 진화하는지 보여주는 예시로 기록될 전망이다.

🔎 시장 해석

소규모 지갑을 겨냥한 자동화 해킹 수법이 고도화되고 있다. 전통적인 대형 익스플로잇보다 탐지도 어렵고 이용자 심리를 교묘히 파고들어, 장기적으로 더 위협적인 방식으로 부상할 수 있다.

💡 전략 포인트

지갑 승인 관리를 철저히 하라. 이메일이나 확장 프로그램 설치 전 출처 확인과 되도록 하드웨어 지갑 사용이 권장된다.

📘 용어정리

- EVM(이더리움 가상 머신): 다양한 블록체인이 이더리움과 호환되도록 만드는 운영환경

- 스마트 계약 승인: 특정 계약이 내 자산을 사용할 수 있도록 허용하는 작업

- 주소 포이즈닝: 비슷한 주소를 사용해 전송 실수를 유도하는 사기 기법

💡 더 알고 싶다면? AI가 준비한 다음 질문들

A. 메타마스크를 사칭한 피싱 메일을 통해 사용자가 악성 확장 프로그램 설치나 스마트 계약 승인을 하도록 유도했으며, 이로 인해 자동화된 방식으로 지갑에서 소액이 탈취됐습니다.

A. 소규모 자산을 보유한 EVM 지갑 소유자들이 집중 타깃이 되었으며, 지갑당 평균 피해액은 2,000달러 미만입니다.

A. 사용하지 않는 스마트 계약의 승인을 철회하고 공식 사이트 이외의 메일이나 확장 프로그램 설치는 피해야 합니다. 가능하다면 하드웨어 지갑을 사용하는 것이 안전합니다.

A. 직접적으로 연결된 정황은 없지만, 두 사건 모두 브라우저 확장과 개발자 보안의 허점을 노렸다는 점에서 유사한 공격 패턴을 보입니다.

A. 전체 해킹 피해 금액은 줄었지만, 자동화된 광역 피싱 등 새로운 유형의 위협이 세분화되고 정교해지고 있어서 사용자의 경계가 더 필요합니다.

TP AI 유의사항

TokenPost.ai 기반 언어 모델을 사용하여 기사를 요약했습니다. 본문의 주요 내용이 제외되거나 사실과 다를 수 있습니다.

3

3

![[에너지분석] 가스가 없으면 곡물도 없다…에너지 위기가 식량 위기로 전이되는 구조](https://f1.tokenpost.kr/2025/08/95koso9x7j_th_860x0.jpg)

![[에너지분석] 에너지 고갈 카운트다운…골드만·JP모건](https://f1.tokenpost.kr/2026/04/jagojphidn_th_860x0.jpg)

![[경제분석]](https://f1.tokenpost.kr/2026/03/9lbw4u8v1n_th_860x0.webp)

![[Episode 12] IXO™2024 참여하고, 2억원 상당 에어드랍 받자!](https://f1.tokenpost.kr/2024/03/bk2tc5rpf6.png)

![[Episode 11] 코인이지(CoinEasy) 에어드랍](https://f1.tokenpost.kr/2024/02/g0nu4cmps6.png)

![[Episode 8] Alaya 커뮤니티 입장하고, $AGT 받자!](https://f1.tokenpost.kr/2023/10/0evqvn0brd.png)

![[Episode 6] 아트테크 하고, 에어드랍 받자!](https://f1.tokenpost.kr/2023/08/3b7hm5n6wf.jpg)

![[토큰포스트] 기사 퀴즈 569회차](https://f1.tokenpost.kr/2026/04/duse6jw4bi.png)

![[토큰포스트] 기사 퀴즈 568회차](https://f1.tokenpost.kr/2026/04/905ny4bnqj.jpg)

![[토큰포스트] 기사 퀴즈 567회차](https://f1.tokenpost.kr/2026/04/imyrxjn9es.jpg)

![[토큰포스트] 기사 퀴즈 566회차](https://f1.tokenpost.kr/2026/04/n9mlws44zz.png)