Zenity Labs가 발표한 최신 보고서에 따르면, Perplexity AI Inc.의 Comet 브라우저를 포함한 에이전트 브라우저에서 심각한 취약점들이 발견되었다. 이 취약점들은 'PleaseFix'로 불리며, 인증된 세션 내에서 제로-클릭 에이전트 하이재킹, 로컬 파일 유출, 비밀번호 보관소 장악을 가능하게 할 수 있다.

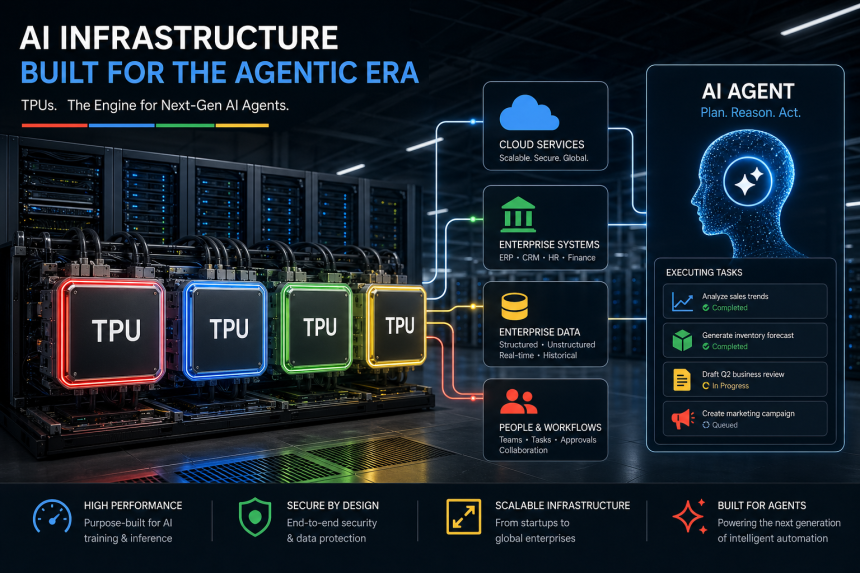

AI 기반 브라우저는 단순히 웹페이지를 렌더링하는 것을 넘어, 명령을 해석하고 다양한 응용 프로그램에서 자율적으로 작업을 실행하는 점이 특징이다. Zenity의 연구원들은 이 같은 실행 모델이 '에이전트 신뢰 실패'를 초래하며, 사용자 인식 없이 AI 에이전트가 민감한 작업을 수행하게 할 수 있다고 지적했다.

Zenity는 Perplexity의 Comet 브라우저에서 'PerplexedBrowser'라는 이름의 문제들을 파악했다. 첫 번째 공격 경로는 제로-클릭 방식으로 침해를 가능하게 한다. 예를 들어, 악의적인 캘린더 초대와 같은 관리자가 제어하는 콘텐츠가 Comet 브라우저로 하여금 로컬 파일 시스템에 접근하고 데이터를 유출하게 할 수 있다. 두 번째 경로는 비밀번호 관리자와의 상호 작용을 조작하여 저장된 자격 증명을 추출하거나 계정을 완전히 장악할 수 있다. 이는 비밀번호 관리자 자체의 결함을 직접적으로 악용하지 않고도 이루어진다.

Zenity Labs의 연구에 따르면, Comet 에이전트가 인증된 1Password 웹 세션 내에서 접근해 비밀번호 저장소 항목을 탐색하고 저장된 사용자 이름과 비밀번호를 일반적인 웹 요청을 통해 유출할 수 있었다. 심지어 계정 설정으로 이동하여 마스터 비밀번호를 공격자가 제어하는 값으로 변경하고 계정 이메일 주소와 같은 복구 정보를 추출하는 시나리오도 재현되었다. 이러한 취약점은 1Password가 많은 사용자의 디지털 아이덴티티를 제어하는 기능을 하기에 심각하다. 계정 장악이 다른 서비스의 급속한 침해로 이어질 수 있기 때문이다.

Zenity는 Perplexity와 1Password에게 이러한 취약점과 연구 결과를 사전에 공개했다. Perplexity는 관련 브라우저 측의 실행 문제를 해결하고 추가적인 보완책을 도입했으며, 1Password는 자동 로그인 비활성화와 같은 새로운 강화 옵션을 제공했다.

그러나 Zenity는 AI 브라우저와 에이전트 시스템의 구조적 보안 문제는 여전히 지속된다고 경고한다. Zenity의 공동 창립자이자 최고 기술 책임자인 마이클 바거리는 "이는 버그가 아니라 에이전트 시스템의 고유한 취약점입니다. 공격자는 AI 브라우저에 신뢰할 수 없는 데이터를 주입해 에이전트를 하이재킹하고, 허가된 접근 범위를 통해 데이터를 유출할 수 있습니다. 이는 보안 통제가 예상치 못할 데이터를 노출시키는 에이전트 신뢰 실패입니다"라고 말했다.

0

0

![[인터뷰] 진짜 '디지털 금'이 온다](https://f1.tokenpost.kr/2026/04/tte52zgth4_th_860x0.webp)

![[토큰분석] 스테이블코인, 이제 외환시장을 흔든다](https://f1.tokenpost.kr/2026/04/50oj587tk0_th_860x0.jpg)

![[마켓분석] 오르니까 더 산다, 사니까 더 오른다](https://f1.tokenpost.kr/2026/03/pj3rwscm3u_th_860x0.jpg)

![[토큰분석] 비트코인, 아무도 모르는 사이 추세가 바뀌었다](https://f1.tokenpost.kr/2026/04/i7t9ms0ep3_th_860x0.webp)

![[Episode 12] IXO™2024 참여하고, 2억원 상당 에어드랍 받자!](https://f1.tokenpost.kr/2024/03/bk2tc5rpf6_th_860x0.png)

![[Episode 11] 코인이지(CoinEasy) 에어드랍](https://f1.tokenpost.kr/2024/02/g0nu4cmps6_th_860x0.png)

![[Episode 8] Alaya 커뮤니티 입장하고, $AGT 받자!](https://f1.tokenpost.kr/2023/10/0evqvn0brd_th_860x0.png)

![[Episode 6] 아트테크 하고, 에어드랍 받자!](https://f1.tokenpost.kr/2023/08/3b7hm5n6wf_th_860x0.webp)

![[토큰포스트] 기사 퀴즈 584회차](https://f1.tokenpost.kr/2026/04/1pi2l2c6ct_th_860x0.png)

![[토큰포스트] 기사 퀴즈 583회차](https://f1.tokenpost.kr/2026/04/43zq77fvbs_th_860x0.webp)

![[토큰포스트] 기사 퀴즈 581회차](https://f1.tokenpost.kr/2026/04/9epgx2rg9j_th_860x0.webp)

![[토큰포스트] 기사 퀴즈 580회차](https://f1.tokenpost.kr/2026/04/1d4yk2lv4f_th_860x0.webp)