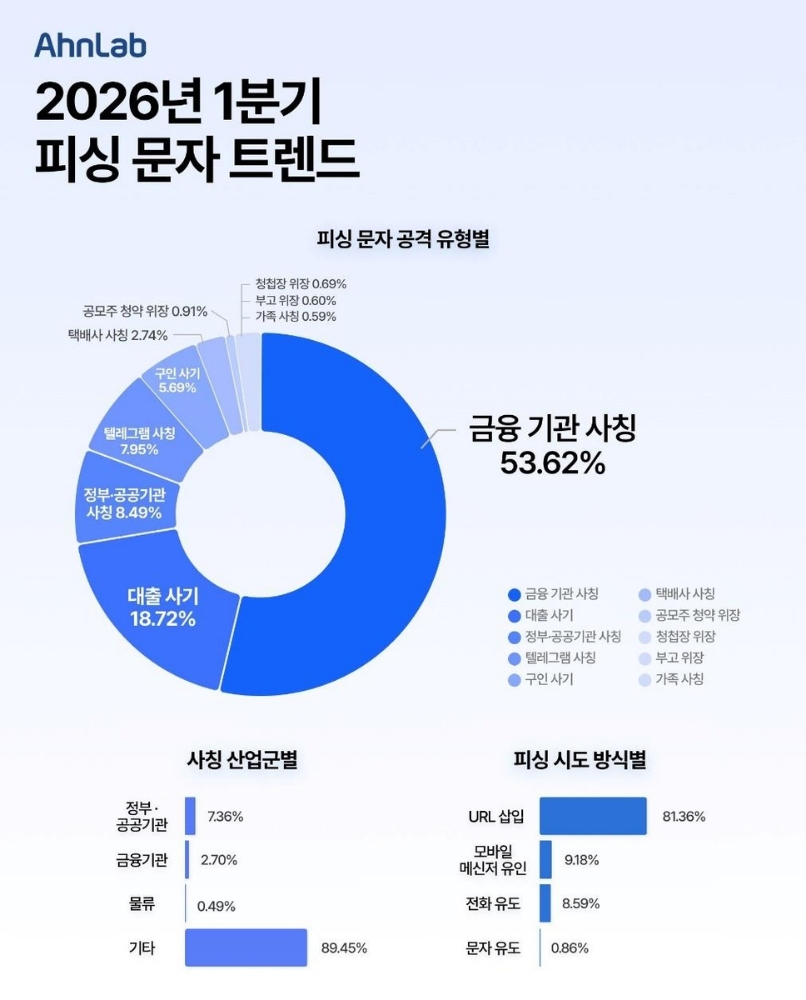

올해 1분기 피싱 문자 공격은 금융기관을 사칭한 유형으로 크게 쏠리면서, 범죄 수법이 익숙한 금융·대출 분야에 다시 집중되는 흐름을 보였다.

안랩은 16일 발표한 2026년 1분기 피싱 문자 트렌드 보고서에서 1∼3월 수집 사례를 분석한 결과, 공격 유형 가운데 금융기관 사칭이 53.62%로 가장 큰 비중을 차지했다고 밝혔다. 그다음은 대출 사기 18.72%, 정부·공공기관 사칭 8.49%, 텔레그램 사칭 7.95%, 구인 사기 5.69% 순이었다. 특히 금융기관 사칭과 대출 사기는 직전 분기보다 각각 9.38%, 205.15% 늘어 증가 폭이 두드러졌다.

이 같은 변화는 피싱 조직이 실제 송금이나 개인정보 탈취로 빠르게 이어질 가능성이 큰 분야를 우선 공략하고 있다는 뜻으로 풀이된다. 금융기관이나 대출 관련 문구는 이용자에게 긴급함과 불안감을 동시에 자극하기 쉬워 반응을 끌어내기 유리하다. 반면 정부·공공기관 사칭과 텔레그램 사칭은 각각 51.99%, 22.55% 줄어들어, 공격자들이 최근에는 상대적으로 실익이 큰 유형으로 무게중심을 옮긴 것으로 해석된다.

사칭 대상 산업군 비중은 정부·공공기관 7.36%, 금융기관 2.70%, 물류 0.49%, 기타 89.45%로 집계됐다. 또 실제 피싱 시도 방식은 인터넷 주소를 문자에 넣는 ‘유알엘 삽입’이 81.36%로 가장 많았고, 모바일 메신저로 유인하는 방식이 9.18%, 전화 유도가 8.59%, 문자 회신을 유도하는 방식이 0.86%였다. 직전 분기에는 유알엘 삽입이 98.99%로 사실상 대부분을 차지했는데, 이번 분기에는 메신저와 전화 같은 다른 접촉 수단이 함께 늘면서 공격 방식이 다소 분산됐다.

이는 피싱 범죄가 완전히 새로운 수법을 내놓기보다, 이미 효과가 입증된 방식을 여러 채널과 결합해 탐지를 피하고 성공률을 높이는 쪽으로 진화하고 있다는 의미다. 안랩도 이번 1분기 동향이 직전 분기와 비슷한 흐름을 보였으며, 공격자들이 새로운 기법 개발보다 검증된 수법을 더 정교하게 다듬는 데 집중하고 있다고 설명했다. 이 같은 흐름은 앞으로도 금융 거래와 대출, 공공 안내를 가장한 문자에서 이어질 가능성이 큰 만큼, 출처가 불분명한 링크는 누르지 않고 메신저나 전화로 연결을 유도하는 경우에도 한 번 더 확인하는 대응이 중요해질 것으로 보인다.

3

3

![[저녁 뉴스브리핑] 미국과 이란 충돌, 원유 재고 감소로 국제유가 상승 外](https://f1.tokenpost.kr/2026/06/dlrfsg9vll_th_860x0.webp)

![[온체인분석] 월가, 마침내 온체인으로… 씨티](https://f1.tokenpost.kr/2026/06/gt1u45y890_th_860x0.png)

![[경제분석] 연준은 인플레이션을 이긴 적이 없다… ‘2차 물가 파동’이 왔다](https://f1.tokenpost.kr/2026/05/b22mfyg1z2_th_860x0.jpg)

![[경제분석]](https://f1.tokenpost.kr/2026/05/w37ryzne1n_th_860x0.jpg)

![[Episode 12] IXO™2024 참여하고, 2억원 상당 에어드랍 받자!](https://f1.tokenpost.kr/2024/03/bk2tc5rpf6_th_860x0.png)

![[Episode 11] 코인이지(CoinEasy) 에어드랍](https://f1.tokenpost.kr/2024/02/g0nu4cmps6_th_860x0.png)

![[Episode 8] Alaya 커뮤니티 입장하고, $AGT 받자!](https://f1.tokenpost.kr/2023/10/0evqvn0brd_th_860x0.png)

![[Episode 6] 아트테크 하고, 에어드랍 받자!](https://f1.tokenpost.kr/2023/08/3b7hm5n6wf_th_860x0.webp)

![[토큰포스트] 기사 퀴즈 607회차](https://f1.tokenpost.kr/2026/06/i8mvgugcho_th_860x0.webp)

![[토큰포스트] 기사 퀴즈 606회차](https://f1.tokenpost.kr/2026/06/2x4hlzp16y_th_860x0.png)

![[토큰포스트] 기사 퀴즈 605회차](https://f1.tokenpost.kr/2026/05/csdw672nk0_th_860x0.webp)

![[토큰포스트] 기사 퀴즈 604회차](https://f1.tokenpost.kr/2026/05/0yznoer1i2_th_860x0.webp)